Wer mich kennt, weiß: Ich liebe Daten. Aber noch mehr liebe ich es, wenn Daten dort bleiben, wo sie hingehören – bei uns. Als ehemalige Datenanalystin sehe ich die Welt oft in Wahrscheinlichkeiten.

Und Fakt ist: Ein Single-Point-of-Failure wie ein einsames Passwort ist in der heutigen Bedrohungslage statistisch gesehen einfach ein enormes Risiko.

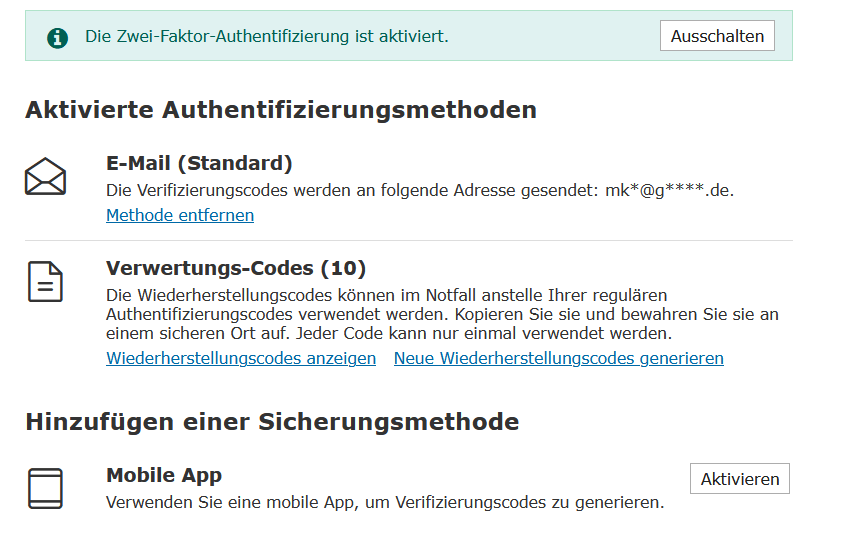

Heute switche ich mal kurz aus dem Marketing-Modus in den Security-Modus, denn goneo hat ein Feature ausgerollt, auf das ich persönlich gewartet habe: Die Zwei-Faktor-Authentifizierung (2FA) für Webmail.

Warum wir über „Account Takeover“ reden müssen

Im Online-Marketing und Business-Alltag ist unser E-Mail-Konto der Hub für alles: Rechnungen, Zugänge zu Social-Media-Ad-Accounts, Kundenkommunikation. Wenn dieses Konto kompromittiert wird, brennt die Hütte.

Denk dran: Mit goneo-Webmail kannst du auch dein Mailpassword ändern. So kann es ein Angreifer auch übernehmen und dich aussperren, wenn dein Mailkontopassword geleaked wurde.

2FA reduziert die Wahrscheinlichkeit eines erfolgreichen Hacks um über 99 %. Das ist kein „nice-to-have“, das ist Business-Hygiene.

Das Setup: In 2 Minuten zur Safe-Zone

Keine Sorge, wir müssen dafür nicht tief in irgendeine API-Struktur. goneo hat das Interface super clean gelöst. Loggt euch unter webmail.goneo.de ein und ab in die Settings, hier:

- Weg A: Über das Apps-Menü -> Zwei-Faktor-Authentifizierung.

- Weg B: Klassisch über Einstellungen -> Zwei-Faktor-Authentifizierung.

Das Arsenal: Tech-Check

Ich hab mir beide Optionen unter dem Aspekt der Usability und Sicherheit angeschaut. Mein Urteil als Analystin:

| Methode | Sicherheit | Sarahs Take |

| Mobile App (TOTP) | Maximum. | Mein Favorit. Die Codes werden lokal generiert. Keine Latenz, kein Abfangen von SMS oder Mails möglich. |

| E-Mail-Code | Medium. | Gut als Alternativ-Szenario, falls ihr weniger mit dem Smartphone unterwegs seid oder es mal wegkommt. |

Wie das technisch (ganz simpel) funktioniert:

Stell dir vor, dein goneo Webmail und deine Authenticator-App haben beim ersten Scannen des QR-Codes ein gemeinsames Geheimnis (einen kryptografischen Schlüssel) ausgetauscht.

Beide Seiten nutzen jetzt diesen Schlüssel und die aktuelle Uhrzeit als Input für einen mathematischen Algorithmus. Da die Zeit auf beiden Geräten (Server und Smartphone) synchron läuft, berechnen beide exakt denselben sechsstelligen Code.

Warum das so sicher ist:

Ablauffrist: Der Code ist meistens nur 30 bis 60 Sekunden gültig. Danach generiert der Algorithmus basierend auf der neuen Uhrzeit den nächsten Code. Ein abgefangener Code ist für einen Hacker also wertlos, bis er ihn überhaupt eintippen könnte.

Offline-Fähigkeit: Da nur der Schlüssel und die Zeit nötig sind, braucht dein Handy kein Internet, um den Code zu generieren. Das ist ein riesiger Vorteil gegenüber SMS-Codes, die im Funkloch oder im Ausland oft hängen bleiben.

Kein Rückschluss: Aus dem sechsstelligen Code kann niemand auf dein eigentliches Passwort oder den geheimen Schlüssel schließen.

Quick Guide: So schaltet ihr scharf (App-Variante)

- Klickt auf Aktivieren bei der Mobile App.

- QR-Code mit eurem Authenticator (ich nutze meistens Google oder Authy) scannen. In dem Moment wird ein kryptografischer Hash zwischen goneo und eurem Device abgeglichen – saubere Sache!

- Bestätigungscode eingeben und fertig.

Mein Rat: Die Backup-Codes

Ein Punkt, den viele im Eifer des Gefechts überspringen: Die Wiederherstellungscodes. Sie heißen hier „Verwertungs-Codes„…

Leute, das ist euer Notfall-Kit. Wenn das Smartphone weg ist, ist ohne diese Codes Endstation. Mein Workflow: Ich speichere sie verschlüsselt in meinem Passwort-Manager und habe einen physischen Ausdruck an einem sicheren Ort. Jedes dieser 10 Backups ist ein One-Way-Ticket zurück in euren Account. Nutzt sie weise, denn es sind nur zehn!

2FA kann man auch wieder abschalten. Sinnvoll, wenn man das Handy wechseln muss.

Fazit: Schützt euren Impact

Eure Mails sind euer Kapital. 2FA einzurichten dauert weniger lang als eine Story auf LinkedIn zu posten, hat aber einen weitaus größeren Impact auf eure Sicherheit.

Kurzer Check in die Runde: Wie sieht euer Security-Stack aus? Habt ihr 2FA schon überall aktiv, oder gibt es noch Plattformen, die euch ohne zweiten Faktor im Regen stehen lassen?

Schreibe einen Kommentar