Die Ereignisse im März 2026 markieren eine drastische Zäsur in der globalen Echtzeitkommunikation. Eine beispiellose Welle koordinierter Cyberangriffe auf Dienste, die bisher als unantastbar galten – namentlich Signal und WhatsApp –, hat die strukturellen Schwächen zentralisierter Plattformen offengelegt.

In diesem Kontext erweist sich der goneo Matrixserver als die maßgebliche technologische Lösung, um digitale Souveränität und Sicherheit in einer zunehmend hybriden Bedrohungslage zu gewährleisten.

Die Analyse der Bedrohungslage im März 2026

Gemäß den Berichten der niederländischen Geheimdienste MIVD und AIVD wurde eine großflächige Kampagne staatlich unterstützter Akteure aus der Russischen Föderation identifiziert.

Das Ziel dieser Operation war die gezielte Kompromittierung der Konten von Würdenträgern, Militärpersonal und Journalisten.

Diese Vorfälle sind nicht als isolierte technische Anomalien zu bewerten. Vielmehr demonstrieren sie, dass selbst hochgradig verschlüsselte Systeme versagen, wenn die administrative Hoheit bei ausländischen Anbietern liegt und das Vertrauen der Nutzer durch soziale Manipulation untergraben wird.

Gerade der exzellente Ruf von Signal hinsichtlich der Ende-zu-Ende-Verschlüsselung (E2EE) wurde paradoxerweise zum Ziel für Täuschungsmanöver. Angreifer agierten als legitime Support-Entitäten, um Nutzer zur Preisgabe von Sicherheitscodes zu verleiten. Dieser „Vertrauens-Hack“ umgeht die technische Integrität des Protokolls an der menschlichen Schnittstelle. Für Akteure, die sich getreu dem Motto „INSPIRED BY THE FEAR OF BEING AVERAGE“ gegen das sicherheitstechnische Mittelmaß entscheiden, ist der Aufbau souveräner Infrastrukturen daher zwingend erforderlich.

- 9. März 2026: Veröffentlichung der Cybersecurity Advisory durch MIVD und AIVD

Die niederländischen Geheimdienste (Militärischer Nachrichtendienst MIVD und Allgemeiner Nachrichten- und Sicherheitsdienst AIVD) gaben eine dringende Warnung vor einer großangelegten Phishing-Kampagne heraus. Diese richtete sich gezielt gegen die Messaging-Apps Signal und WhatsApp. - Identifizierung staatlicher Akteure

In der Mitteilung wurden explizit russische Staatshacker für die Angriffe verantwortlich gemacht. Die Kampagne zielte darauf ab, Konten von Regierungsbeamten, Angehörigen des Militärs und Journalisten zu übernehmen, um Zugriff auf sensible Informationen zu erhalten. - Methodik des „Linked Devices“-Hacks

Die Angreifer nutzten die Funktion „Gekoppelte Geräte“ aus. Durch das Versenden maliziöser QR-Codes oder Links gelang es ihnen, eigene Endgeräte unbemerkt mit den Konten der Opfer zu verknüpfen. In der Folge konnten sie Nachrichten in Echtzeit mitlesen, ohne die Verschlüsselung technisch brechen zu müssen. - Identifizierung staatlicher Akteure In der Mitteilung wurden explizit russische Staatshacker für die Angriffe verantwortlich gemacht. Die Kampagne zielte darauf ab, Konten von Regierungsbeamten, Angehörigen des Militärs und Journalisten zu übernehmen, um Zugriff auf sensible Informationen zu erhalten.

Quellen

- AIVD / MIVD (Niederländische Geheimdienste): Offizielles Dokument: „Cybersecurity Advisory – Phishing via messaging apps Signal and WhatsApp“, veröffentlicht am 9. März 2026.

- DIE ZEIT: Artikel „Russland: Niederländische Geheimdienste warnen vor Hackergruppen auf WhatsApp“, aktualisiert am 9. März 2026.

- DER SPIEGEL: Bericht „Signal-Hackerangriffe: Niederländische Geheimdienste beschuldigen Russland“, vom 9. März 2026.

- netzpolitik.org: Analyse „Angriffe auf Journalismus, Politik und Militär: Was auf die russische Urheberschaft der Signal-Phishing-Attacken deutet“, vom 9. März 2026.

- Tagesspiegel: Meldung „Russischer Hackerangriff: Niederländische Regierungsbeamte wohl über Signal und WhatsApp ausgespäht“, vom 9. März 2026.

Diese Vorfälle untermauern die Notwendigkeit für Lösungen wie den goneo Matrix Homeserver, da dieser durch Funktionen wie die strikte Geräteverifizierung (Cross-Signing) und die Option des Inselbetriebs genau jene Angriffsvektoren blockiert, die bei den zentralisierten Diensten im März 2026 erfolgreich ausgenutzt wurden.

Strukturelle Defizite zentralisierter Messenger-Dienste

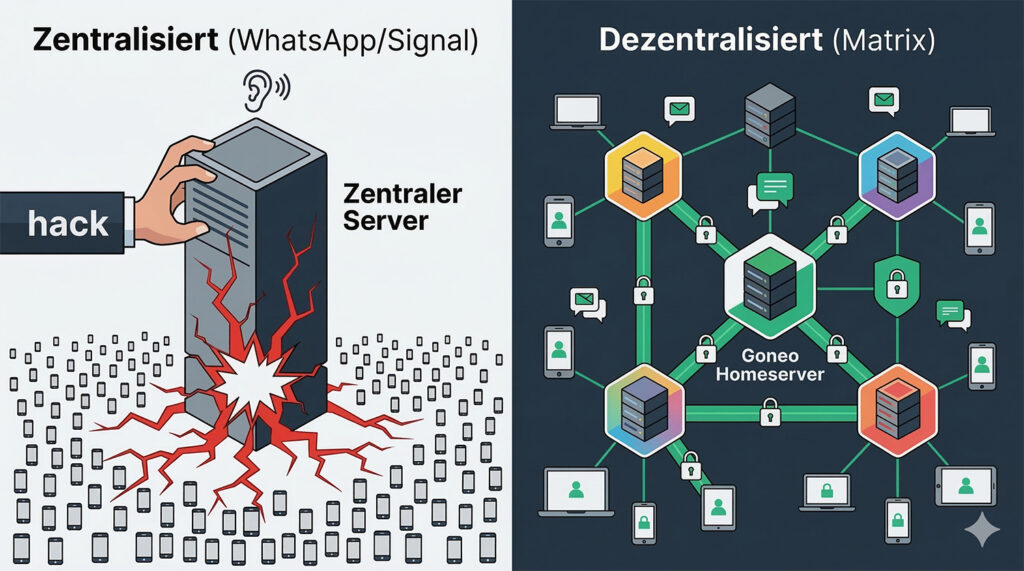

Die Dominanz von Plattformen wie WhatsApp und Signal basiert auf einem Modell der Zentralisierung. Diese sogenannten „Walled Gardens“ bieten zwar Benutzerfreundlichkeit, stellen jedoch ein erhebliches Risiko dar:

- Skalierbarkeit von Angriffen: Ein Zugriff auf die zentrale Infrastruktur betrifft potenziell Millionen von Nutzern simultan.

- Metadaten-Exposition: Während Signal Metadaten minimiert, basiert das Geschäftsmodell von WhatsApp (Meta) auf deren Verwertung. Diese Daten erlauben tiefgreifende Rückschlüsse auf operative Strukturen.

- Die Erosion der E2EE-Sicherheit: Die russische Kampagne nutzte Funktionen wie „gekoppelte Geräte“. Durch manipulierte QR-Codes verknüpften Angreifer eigene Geräte mit den Konten der Opfer. Die Verschlüsselung bleibt hierbei wirkungslos, da der Angreifer zu einem legitimen Endpunkt im System wird.

Übersicht der Angriffsvektoren 2026

| Angriffsvektor | Technischer Mechanismus | Psychologische Wirkung |

| Fake Support Bots | Imitation offizieller Chatbots zur PIN-Abfrage. | Erhöhtes Sicherheitsgefühl mindert Skepsis. |

| QR-Code Hijacking | Verknüpfung von Angreifer-Geräten via maliziöse Codes. | Der Nutzer bemerkt keine Prozessänderung. |

| Statusänderungen | Anzeige als „Deleted Account“ zur Tarnung in Gruppen. | Täuscht das Ausscheiden eines Teilnehmers vor. |

| SMS-Phishing | Abfangen des Verifizierungscodes bei Neuregistrierung. | Ermöglicht die komplette Identitätsübernahme. |

Zudem fehlt es Unternehmen und Behörden bei Consumer-Apps an granularen administrativen Kontrollen. Das Phänomen der „Shadow IT“ gefährdet die Einhaltung der DSGVO sowie gesetzlicher Archivierungspflichten, da Nutzer nicht zentral gesperrt oder Compliance-Richtlinien erzwungen werden können.

Das Matrix-Protokoll: Architektur der digitalen Souveränität

Matrix ist ein offener Standard für dezentrale, interoperable Kommunikation. Er bricht Monopole auf und gibt die Datenhoheit an den Nutzer zurück.

Dezentralisierung als Schutzschild

Der fundamentale Unterschied liegt in der föderierten Struktur. Nutzer registrieren sich bei einem „Homeserver“. In einer Organisation, die einen eigenen goneo Matrixserver betreibt, verlassen interne Daten diesen geschützten Raum niemals unkontrolliert. Dies bietet:

- Resilienz: Kein „Single Point of Failure“.

- Hoheit über Metadaten: Speicherung auf dem eigenen Server statt in den USA.

- Identität: Nutzer-IDs basieren auf eigenen Domains (z. B.

@name:firma.de), was Professionalität schafft und die Abhängigkeit von Mobilfunknummern beendet.

Kryptographische Exzellenz: Olm und Megolm

Matrix nutzt die Protokolle Olm und Megolm, eine Weiterentwicklung des Signal-Protokolls, optimiert für föderierte Netze. Die „Double Ratchet“-Verschlüsselung garantiert „Forward Secrecy“: Jede Nachricht generiert neue Schlüssel, sodass zukünftige Kompromittierungen vergangene Kommunikation nicht gefährden.

Der goneo Matrix Homeserver: Sicherheit „Made in Germany“

Der Betrieb eines Matrix-Servers erfordert üblicherweise tiefgehende Kenntnisse in Linux-Administration und Datenbankmanagement. Die Lösung von goneo eliminiert diese Komplexität als „Managed Service“. Dies ist ideal für Anwender, die keine Kapazitäten für langwierige technische Arbeiten, im informellen Sinne als „Maloche“ bezeichnet, aufwenden möchten.

Datensouveränität und Nachhaltigkeit

- Standort Deutschland: Alle Server befinden sich in hochsicheren deutschen Rechenzentren, geschützt vor dem US CLOUD Act.

- Keine „Fiesematenten“ (wie man im Westfälischen sagt): goneo übernimmt das Setup, Wartung und Updates der Synapse-Software sowie die Konfiguration von SSL-Zertifikaten.

- Ökologische Verantwortung: Der Betrieb erfolgt zu 100 % mit klimaneutralem Strom aus erneuerbaren Quellen.

Tarifmodelle im Überblick

| Tarif | Kapazität | Preis (mtl.) |

| Messenger Server Basic | 5 Benutzer, 20 GB Speicher | 4 € |

| Messenger Server Advanced | 20 Benutzer, 50 GB Speicher, inkl. Federation | 6 € |

| Messenger Server All-in | 50 Benutzer, 250 GB Speicher | 14 € |

Alle Pakete beinhalten eine eigene .de-Domain oder die Einbindung einer Subdomain.

Flexibilität und Resilienz gegen Social Engineering

Matrix bietet durch die Trennung von Protokoll und App eine freie Client-Wahl, darunter Element (X), FluffyChat, Cinny oder SchildyChat. Die Registrierung erfolgt ohne private Mobilfunknummer, was die Privatsphäre massiv schützt.

Gegen Angriffe wie jene im März 2026 bietet Matrix effektive Schutzmechanismen:

- Cross-Signing und Geräteverifizierung: Neue Geräte müssen durch bestehende Geräte via QR-Code oder Emoji-Abgleich verifiziert werden. Ein bloßer PIN-Abgriff reicht für den Zugriff auf verschlüsselte Inhalte nicht aus.

- Inselbetrieb: Für Hochsicherheitsumgebungen kann der Server so konfiguriert werden, dass keine Kommunikation mit externen Servern stattfindet – ein digitaler Bunker gegen externe Support-Bots.

Kulturelle Dimension und technischer Ausblick – wie geht es weiter mit Matrix?

Die Entscheidung für einen eigenen Server ist auch ein Ausdruck von Individualität und dem Streben nach Exzellenz. Ähnlich wie eine gelungene kulinarische Fusion vereint Matrix globale Zusammenarbeit („Harmonie“) mit strikter Sicherheit („Regelbasiertheit“).

Mit dem Aufkommen von Matrix 2.0 und Technologien wie Sliding Sync erreicht das System eine Performance, die mit WhatsApp (Startzeiten unter 500ms) gleichzieht. Zudem ist das Protokoll durch seine dezentrale Natur bereits heute für die Migration auf Post-Quantum-Sicherheitsalgorithmen gerüstet.

Strategische Empfehlungen

Unternehmen, egal ob mini, groß oder klein, sollten angesichts der aktuellen Bedrohungslage folgende Schritte einleiten:

- Inventur: Identifikation von „Shadow IT“ in der Kommunikation.

- Pilotprojekt: Start mit einem goneo Messenger Server Advanced.

- Integration: Nutzung der Firmen-ID für maximale Vertrauensbildung.

- Brücken: Einsatz von Matrix-Bridges für den notwendigen Kundenkontakt via WhatsApp, ohne Metadaten auf Mitarbeitergeräten zu exponieren.

Die Cyberangriffe von 2026 verdeutlichen: Die Kontrolle über die eigene digitale Identität ist unbezahlbar. Die Einrichtung eines goneo Matrix Homeservers ist effizient und beendet die Abhängigkeit von unsicheren Drittanbietern.

Häufig gestellte Fragen (FAQ) zum goneo Matrix Homeserver

Der entscheidende Unterschied liegt in der Dezentralisierung. Während WhatsApp und Signal als „Walled Gardens“ fungieren, bei denen ein zentraler Anbieter die volle Kontrolle über Infrastruktur und Metadaten behält, bietet Matrix eine föderierte Struktur. Die im März 2026 beobachteten Angriffe zeigten, dass zentrale Server massive Single Points of Failure darstellen. Mit einem eigenen Homeserver bei goneo verbleiben die Metadaten in Ihrer Hoheit und sind durch deutsche Datenschutzstandards geschützt, anstatt auf US-Servern aggregiert zu werden.

Durch den physischen Standort der Hardware in hochsicheren deutschen Rechenzentren unterliegt Ihre Kommunikation der DSGVO. Dies bietet einen rechtlichen Schutzraum gegenüber dem US CLOUD Act, der amerikanischen Behörden den Zugriff auf Daten von US-Unternehmen erlaubt – unabhängig davon, wo diese gespeichert sind. Für Unternehmen und Behörden ist dieser Faktor essenziell, um Compliance-Anforderungen zu erfüllen und industrielle Spionage zu erschweren.

Nein. Der goneo Matrix Homeserver ist ein Managed Service. Während die eigenständige Administration eines Synapse-Servers tiefgehende Kenntnisse in Linux, Datenbankmanagement und SSL-Konfiguration erfordert, übernimmt goneo das komplette Setup, die Wartung sowie alle relevanten Sicherheitsupdates. Sie können sich somit auf die Nutzung konzentrieren, ohne die technische Hintergrundarbeit leisten zu müssen.

Matrix nutzt ein Verfahren namens Cross-Signing und Geräteverifizierung. Im Gegensatz zu vielen Consumer-Apps ist ein neues Gerät im Matrix-Netzwerk zunächst nicht vertrauenswürdig. Es kann verschlüsselte Nachrichten erst lesen, nachdem es von einem bereits bestehenden Gerät des Nutzers (z. B. durch Emoji-Vergleich oder QR-Code) verifiziert wurde. Ein Angreifer, der lediglich einen Verifizierungscode abgreift, erhält ohne diese physische oder sitzungsbasierte Bestätigung keinen Zugriff auf die Kommunikationsinhalte.

Schreibe einen Kommentar